Napjainkban a koronavírus okozta pandémia komoly változást kényszerített ki a vállalatok működésében, különös tekintettel a távoli munkavégzésre. Az otthoni munkavégzésre használt munkaállomások kikerültek az irodai hálózat nyújtotta vélt vagy valós biztonságos hálózatból, így nagyobb kockázatot jelentenek az adatbiztonságban. Ezt a változást használják ki a kiberbűnözők, és ennek okán egyre több kibertámadást tapasztalunk a szakmában.

A Veeam a pandémia előtt is nagy hangsúlyt fektetett a mentések és az általa mentett IT infrastruktúra biztonságára, de most a pandémia alatt megjelent Veeam Backup & Replication 11-es verziója ezt tovább erősítette.

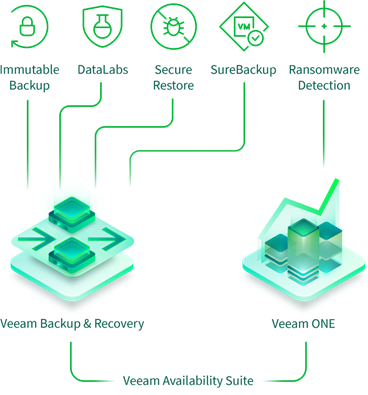

A Veeam a mentések védelmét és egy esetleges támadás utáni helyreállást több pillérre helyezi, minden pillér fontos eleme egy esetleges ransomware támadás elleni védelemnek, vagy a bekövetkezett fertőzés utáni helyreállításnak. Említés szintjén nézzük mik ezek a pillérek, amikre a Veeam a védekezést építi, majd térjünk ki egy kicsit bővebben a mentési környezet szempontjából a legerősebb pillérre, maguknak a lementett adatoknak a megfelelő védelmére.

A támadás felismerése

Bár maga a Veeam alapvetően a mentések biztonságára és azok biztonságos visszaállítására összpontosít, a Veeam ONE lehetőséget biztosít arra, hogy a rendszer működését figyelve felismerje a rendellenes rendszer terheléseket CPU, Disk I/O és hálózati szinten, és ezt jelezze a rendszer adminisztrátorának, hogy be tudjon avatkozni, ha szükséges.

A mentett adatok megbízhatósága

Egy vírus nagy általánosságban – így a ransomware fertőzés is – úgy működik, hogy a fertőzés után csendben lappang a még gond nélkül üzemelő rendszerben, és csak bizonyos idő elteltével aktiválódik, hogy megkezdhesse káros tevékenységét. Éppen ezért nem bízhatunk a fertőzés felbukkanása előtti mentésekben sem, mert a lappangási idő alatt történt mentések tartalmazzák magát a vírust is, így egy visszatöltés során magát a fertőzést is visszaállítjuk a mentésből. A Veeam lehetőséget biztosít arra, hogy az úgynevezett Secure Recovery funkcióval visszatöltés közben ellenőrizze egy víruskeresővel a mentést, és riasszon, ha gyanús elemet talál.

Éles rendszerek izolált vizsgálata

A ransomware előző fejezetben említett természete miatt felmerülhet a gyanú még a vírus aktiválódása előtt, hogy történt-e egy rendszerben fertőzés, vagy sem. Ebben az esetben a Veeam Backup & Replication lehetőséget biztosít arra, hogy egy hálózatilag teljesen izolált virtuális homokozóban fel tudjuk építeni az éles környezetnek megfelelő rendszert, hogy a szükséges vizsgálatoknak alá tudjuk vetni.

Védjük a mentett adatainkat a támadástól

El is érkeztünk a legfontosabb pillérig, ahhoz a védelmi vonalhoz, aminek a teljesítését leginkább a mentési megoldástól várjuk el, és ez nem más, mint a lementett adatok védelme. Ez a védelmi vonal a legutolsó, amit, ha egy támadás során áttörnek, akkor borítékolhatjuk az adatvesztést, mert nem lesz meg a lehetőség arra, hogy a titkosított, fertőzött adatainkat valahonnan visszanyerjük. Ezért nagyon fontos a z előző pillérek mellett, hogy ez a védelmi vonal a lehető legstabilabban álljon akkor is, ha az előzőekben említett pillérek már ledőltek.

Hogyan védhetjük meg a mentéseinket egy támadástól? Az első és legfontosabb szempont a nagykönyvben leírt 3-2-1-es szabály követése. Ezt a szabályt nem lehet elégszer ismételni, ha nincsenek meg az alapok, akkor az egész védelem haszontalan. Mi is pontosan ez a 3-2-1-es szabály?

3 – Az adatok 3 példányban legyenek tárolva a rendszerben. Ebből az első maga az éles rendszerben létező adat, ezt követi maga a mentés, majd a mentésnek egy teljesértékű másolata.

2 – Az adatok mentése 2 különböző médián legyen tárolva. Ez a korábbi gyakorlatoknál a Disk to Disk to Tape értelmében, egy diszkes és egy szalagos mentést jelentett, ez egyre inkább terelődik az Objektum alapú tárolók és a felhő irányába, de nem szabad elhanyagolni a szalag hatékonyságát sem, főleg egy esetleges ransomware támadás esetén.

1 – A mentésekből 1 példány legyen az éles adatoktól távol offsite tárolva, hogy egy esetleges telephely leállás esetén is elérhetőek maradjanak a mentések. A 3-2-1-es szabályt érdemes kicsit tovább gondolni, és ahogy azt Neumann Péter kollégám egy korábbi blog cikkében kifejtette, érdemes kiegészíteni egy 0. szabállyal, mégpedig azzal, hogy maga az offsite példánya az adott mentésnek, vagy akár egy plusz kópiája mindenképp olyan offline, vagy online, de nem módosítható példány legyen, amit egy esetleges ransomware támadás nem tud titkosítani.

Szalagos tárolás

Egy ilyen offline kópiának a tökéletes kézzel fogható példája maga a szalagos mentés, aminek itt megmutatkozik a legfontosabb előnye, miszerint egy sikeres mentés után fizikailag leválasztható a rendszerről, és páncélszekrényben őrizhető addig, amíg arra szükségünk nem lesz. Természetesen a szalagok előnye mellett van hátránya is a megoldásnak, leginkább a szalagok fizikai tárolása az, ami hosszú távon többlet terhet jelent az infrastruktúrának.

Objektum alapú tárolás

A szalagok kiváltására a közelmúltban számos megoldás született, leginkább a diszk alapú deduplikációs céltárolók személyében, amik megoldják ugyan a szalagok fizikai tárolásának problémáját, és a hatékony deduplikáció miatt költséghatékonyabbak tudnak lenni, de a mentések teljes biztonságát nem feltétlen tudják garantálni ransomware ellen. Erre a problémára jelentenek megoldást az Object Store tárolók, amik természetüknél fogva teljes immunitást tudnak biztosítani a mentett adatoknak úgy, hogy maga az adat online elérhető. A Veeam Backup & Replication Scale-Out Repository-n és az úgynevezett Capacity Tier-en (vagy más néven Cloud Tier-en) keresztül tudja biztosítani a támogatását az ilyen Objektum alapú felhős tárolók, és a S3 kompatibilis lokális tárolók irányába.

Veeam Linux Hardened Repository

A fent említett mindkét megoldás – különösen egy zöldmezős beruházás esetén – komoly költséget jelenthet, különösen egy kisebb vállalati környezetnek, ezért ennek a védelmi vonalnak a bevezetését nem biztos, hogy meg tudják lépni. A Veeam Backup & Replication a v11-es verzióban kínál erre a problémára egy költséghatékonyabb megoldást, amivel tovább erősíthetjük a ransomware elleni védelmünket.

A Veeam Linuxos Hardened Repository-ja lokális Linuxos repository szerveren, lokális diszkekkel kínálja az Objektum alapú tárolók immunitását, meggátolva azt, hogy egy esetleges támadás a meglévő Veeam mentéseinkben bármilyen kárt tudjon tenni. Akár meglévő eszközökkel is, plusz beruházás nélkül, vagy pedig az Objektum alapú tárolóknál költséghatékonyabb módon tudunk létrehozni olyan WORM (write once, read many) típusú repository-t, ami az előre beállított ideig biztosít immunitást a mentéseinknek. Ez a megoldás különálló repository-ként, vagy a fent említett szalagos vagy objektum alapú tárolók kiegészítéseként megfelelő védelmet tud nyújtani ransomware támadás esetén annak érdekében, hogy a védelmünk legfontosabb vonala, a mentés kellő biztonságban legyen, és ez által minimalizálni tudjuk annak az esélyét, hogy kiszolgáltatottakká váljunk egy zsarolóval szemben.